一、事件概述

2017年4月,美国国家安全局(NSA)旗下的“方程式黑客组织”使用的部分网络武器被公开,其中有十款工具最容易影响Windows 用户,包括永恒之蓝、永恒王者、永恒浪漫、永恒协作、翡翠纤维、古怪地鼠、爱斯基摩卷、文雅学者、日食之翼和尊重审查。不法分子利用“永恒之蓝”,通过扫描开放445 文件共享端口的Windows,无需任何操作,只要开机上网,不法分子就能在电脑和服务器中植入执行勒索程序、远程控制木马、虚拟货币挖矿机等恶意程序,就像冲击波、震荡波等著名蠕虫一样可以瞬间影响互联网。

2017年5月12日晚间起,我国各大高校的师生陆续发现自己电脑中的文件和程序被加密而无法打开,弹出对话框要求支付比特币赎金后才能恢复,如若不在规定时间内供赎金,被加密的文件将被彻底删除。同时,英国多家医院也受到了类似的勒索攻击,导致医院系统趋于瘫痪,大量病患的诊断被延误。而此次事件不是个案,后续不断报道出全球各国遭受勒索软件威胁,近100 个国家遭受了攻击。加油站、火车站、ATM 机、政府办事终端等设备以及邮政、医院、电信运营商,部分工业设施等行业都被“中招”,部分设备已完全罢工,无法使用。目前,该事件的影响已逐步扩展到国内各类规模的企业内网、教育网、政府机构等多类单位。

二、受影响系统

本次威胁主要影响以下操作系统:

桌面版本操作系统:

Windows 2000

Windows XP

Windows Vista

Windows7

Windows8

Windows8.1

Windows10

服务器版本操作系统:

Windows Server 2000

Windows Server 2003

Windows Server 2008

Windows Server 2012

Windows Server 2016

三、安全开机操作指南

本操作指南针对普通校园网用户进行病毒防护操作指导,对于特殊需求用户如服务器管理员、桌面终端管理员等可联系我中心进行处理。

在进行防护措施之前,请先阅读我中心关于此次病毒攻击的相关介绍,了解整个事件的基本情况。并选择未被感染的电脑从网络上下载相关补丁和工具,如使用U盘时,请确保打开U盘的写保护功能,以避免U盘遭受感染。

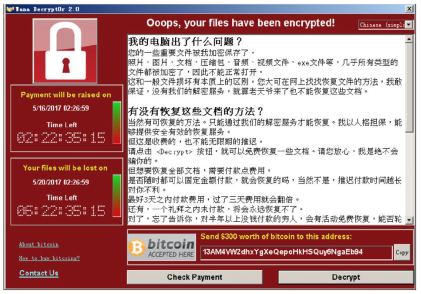

步骤一:开机后首先确认电脑是否已经感染病毒。被感染的机器屏幕会显示如下的告知付赎金的界面:

步骤二:如果你的电脑已经感染病毒,请立即断网,并联系省网中心人员进行处理,电话:67767972。

如果你的电脑还没有中病毒,那么先恭喜你,马上按照后面的步骤进行相应的安全防范措施。

步骤三:关闭特定端口。请按照附件2(勒索病毒防护-关闭端口指南)中的步骤关闭特定的端口。该步骤也可使用360提供的勒索蠕虫漏洞修复工具进行关闭。

步骤四:请先确认自己电脑的操作系统版本,从官网进行补丁下载。微软已发布补丁MS17-010修复了“永恒之蓝”攻击的系统漏洞,安全补丁官网网址为

https://technet.microsoft.com/zh-cn/library/security/MS17-010.aspx

另外,由于本次Wannacry蠕虫事件的巨大影响,微软总部已发布对已停止服务的XP和部分服务器版特别补丁,官网网址为:

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

四、相关安全工具

360公司针对此次病毒攻击,提供了一些检测修补工具,用户可根据需要进行选择使用。具体如下:

1、360提供的勒索蠕虫漏洞修复工具。

此修复工具集成免疫、SMB 服务关闭和各系统下MS17-010 漏洞检测与修复于一体。可在离线网络环境下一键式修复系统存在的MS17-010 漏洞,根本解决勒索蠕虫利用MS17-010 漏洞带来的安全隐患。修复工具下载地址:

http://down.b.360.cn/EternalBlueFix.zip

文件名称:NSAScan.exe

2、360提供的勒索蠕虫免疫工具。

该工具可用于主机免疫勒索蠕虫的破坏过程。下载地址:

http://b.360.cn/other/onionwormimmune

文件名称:OnionWormImmune

3、360提供的勒索蠕虫文件恢复工具(非解密),有可能恢复一部分被加密的

文件,用于紧急数据恢复,存在一定概率无法恢复。下载地址:

https://dl.360safe.com/recovery/RansomRecovery.exe

文件名称:RansomRecovery.exe

4、360公司专杀工具下载链接:

http://b.360.cn/other/onionwormkiller